Cyberattacken können jeden treffen. Nicht nur Unternehmen sind Ziele, sondern auch Privatpersonen geraten immer öfter in den Fokus von Hackern. Beide glauben meist, dass sie gut abgesichert sein. Dabei bemerkt man aber zwei unterschiedliche Herangehensweisen: Unternehmen investieren durchaus Geld in ihre Cybersicherheit und die dazu nötige Infrastruktur, werden aber trotzdem unbemerkt Ziel von Angriffen. Denn sie überschätzen ihre eigene Infrastruktur.

Einzelne Privatpersonen hingegen kümmern sich in vielen Fällen nur wenig um die richtigen Sicherheitsmaßnahmen auf ihrem Smartphone oder PC.

Wir zeigen, wie jeder eine ausreichende Sicherheitsinfrastruktur aufbauen kann, um seine Daten vor Cyberattacken zu schützen.

Verfügen Sie über ein robustes Firewall-System

Eine robuste Firewall sollte zur Standardausrüstung gehören. Dadurch können Sie kontrollieren, dass kein Netzwerkverkehr unerlaubt an Ihnen vorbeifließt. Sie sollten nur unbedingt notwendige Zugriffe erlauben.

Entscheidend ist es, Sicherheitslücken durch Ports zu schließen. Diese ermöglichen die Kommunikation zwischen Ihrem PC und anderen PCs, sowie zwischen dem Internet. Mit einem Port können Datenpakete immer der passenden Anwendung zugeordnet werden.

Eine Firewall wehrt Angriffe von außen ab, bei denen Angreifer über offene Ports auf einen PC oder ein Netzwerk zugreifen möchten.

Auf den meisten Computern ist eine Firewall bereits integriert. Schauen Sie vorsichtshalber in den Einstellungen Ihres Computers, ob diese aktiviert ist. Am schnellsten gelangen Sie dorthin, wenn Sie in der Suchleiste den Begriff Firewall eingeben.

In Unternehmen ist das Netzwerk der entscheidende Knotenpunkt, ist zugleich aber auch der Hauptangriffspunkt für Hacker. Für Unternehmen gibt es zusätzlich spezielle Hardware-Firewalls. Diese sind von den einzelnen PCs getrennt und sind sozusagen der Türsteher zwischen Internet und Firmennetzwerk. Inzwischen sind auf vielen Routern bereits Firewalls integriert.

Ändern Sie regelmäßig alle Passwörter

Eine Maßnahme, die eigentlich simpel ist, aber oftmals vergessen wird. Zunächst ist es wichtig, dass Sie möglichst komplexe Passwörter wählen. Setzen Sie sich dann ein regelmäßiges Intervall, in dem Sie Ihre Passwörter ändern.

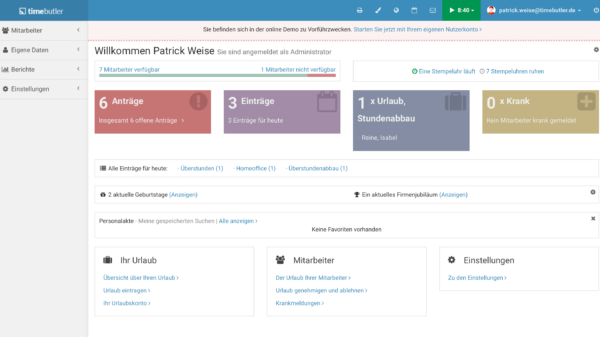

In einem Unternehmen ist es sinnvoll, die Mitarbeiter an diese Intervalle zu erinnern und ihnen keine andere Wahl zu lassen, als dass sie diese Maßnahme auch durchsetzen (zum Beispiel, indem bei einem vergessenen Passwortwechsel kein Login am PC mehr möglich ist).

Aktualisieren Sie Software und Betriebssysteme

Es mag manchmal Überhand nehmen: ständig gibt es neue Updates für Betriebssysteme auf PCs und Smartphones oder für Anwendungen. Aber damit fügt der Anbieter nicht nur neue Funktionen hinzu wie eine größere Auswahl an Emoticons, sondern er schließt auch Sicherheitslücken.

Privatpersonen sollten bei den Einstellungen des PC oder Smartphones festlegen, dass sich Updates automatisch installieren, sobald sich das Gerät neu startet. In Unternehmen können Sie die Mitarbeiter ähnlich wie bei den Passwörtern an wichtige Updates erinnern, damit diese zum Beispiel vor dem Wochenende ihre PCs nicht herunterfahren, so dass Updates möglich sind.

Nutzen Sie ein VPN (Virtual Private Network)

Das größte Sicherheitsrisiko für Unternehmen stellen oftmals (unbeabsichtigt) die Mitarbeiter da – vor allem in Zeiten, in denen diese sich häufiger im Homeoffice befinden. Denn dort arbeiten sie im schlimmsten Fall an ihren privaten PCs und in ihren privaten Netzwerken und verbinden sich von dort aus mit dem Unternehmensnetzwerk.

Ohne den richtigen Schutz können Unbekannte sensible Daten schnell abgreifen. Es bietet sich an, ein VPN zu verwenden. Über eine VPN-Verbindung können Sie sich von überall ins Unternehmensnetzwerk einwählen und auf diese Weise sicher auf Drucker, Server und Programme zugreifen.

Auch für Privatpersonen sollte ein VPN zum Basic-Tool gehören. Denn es schützt die eigenen Daten, indem diese zunächst verschlüsselt an einen VPN-Server geschickt und erst dort entschlüsselt werden und zum eigentlichen Zielserver gelangen.

Außerdem schützt es die eigene Privatsphäre. Denn durch die Verbindung mit einem VPN-Server erhalten Sie eine andere IP-Adresse. Dadurch können Dritte sensible Informationen wie Standort und Internetanbieter nicht erkennen.

VPNs gibt es auch als Lösung für das Smartphone. Laden Sie sich zum Beispiel den Dienst von NordVPN im Play Store oder App Store herunter, um Ihr Smartphone sicherer zu machen.

Engagieren Sie einen Experten

Dieser Punkt ist vor allem für Unternehmen relevant. Selbst wenn Sie nur ein kleines Unternehmen führen, sollten Sie IT-Experten damit beauftragen, die Sicherheit Ihrer Server und Infrastruktur zu gewährleisten.

Sie mögen vielleicht erweiterte Kenntnisse über dieses Thema haben, aber Cybersicherheit ist zu wichtig, als dass Sie sich als Arbeitgeber oder Angestellter nebenbei um diese Aufgabe kümmern könnten.

Entweder können sich interne Mitarbeiter um diese Aufgaben kümmern, oder Sie betreiben Outsourcing und beauftragen ein externes Unternehmen. Damit stellen Sie sicher, dass alles effizient läuft, Ihre Daten sicher sind und Ihre Mitarbeiter sich auf ihre wesentlichen Aufgaben fokussieren können.

Fazit

Manche Dinge beanspruchen nur wenige Minuten Ihrer Aufmerksamkeit, wie eine Passwortänderung; Tools wie eine Firewall sind bereits auf PCs und manchen Routern integriert. Für andere Dienste wie ein VPN müssen Sie sich allerdings bewusst entscheiden, werden es aber später nicht bereuen.

Bildquellen:

- Symbolbild Firewall: Bild von Pete Linforth auf Pixabay