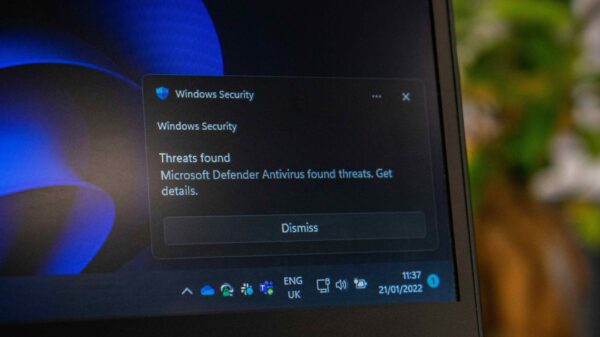

Finden von Sicherheitslücken in der IT-Infrastruktur

Unternehmen arbeiten heute in immer größerem Umfang mit digitalen Anwendungen und nutzen ganz selbstverständliche Softwareprogramme und das Internet. So hilfreich beides für die Vereinfachung von Geschäftsprozessen ist, so groß ist auch das Risiko, dass Hacker mithilfe falsch konfigurierter Software, über nicht ausreichend geschützte Betriebssysteme, Webanwendungen, Systemdienste oder durch schwachen Firewall- oder Passwortschutz die Möglichkeit erhalten, in das unternehmenseigene IT-System einzudringen. Dort können sie Daten stehlen oder Schadprogramme platzieren, die das System teilweise oder sogar ganz lahmlegen. Hier braucht es effiziente Methoden, für mehr IT-Sicherheit zu sorgen.

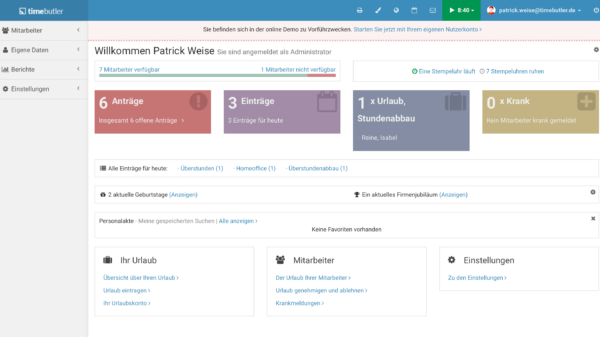

Eine Möglichkeit der Vorbeugung sind Pentests, die auch als Penetrationstests bezeichnet werden. Unternehmen für IT-Sicherheit können diese Tests auf Wunsch und nach genauer Abklärung von Umfang, Zeitraum und Ablauf mit dem beauftragenden Unternehmen ausführen. Die Besonderheit bei Pentests liegt darin, dass die IT-Experten, die diese Tests durchführen, auf Hackerwissen zurückgreifen.

Ein Pentest kann innerhalb eines begrenzten Bereichs stattfinden, beispielsweise für die IT-Segmente WLAN, Cloud, Web Application oder Mobile & API. Auch ein szenariobasierter Pentest ist möglich. Am umfangreichsten ist ein externer & interner Penetrationstest, bei dem die IT-Experten versuchen, von außen und von innen Schwachstellen ausfindig zu machen und diese zu nutzen, um in die IT-Infrastruktur des Unternehmens einzudringen.

Vorgehensweise bei Pentests

Die IT-Experten, die solche Tests anbieten, sind Spezialisten auf dem Gebiet der IT-Sicherheit und können den gesamten Prozess vom ersten Gespräch bis zur Präsentation der Pentest-Ergebnisse und der sich aus ihnen ergebenden Empfehlung geeigneter Schutzmaßnahmen übernehmen. Für die Umsetzung neuer Sicherheitsmaßnahmen ist allerdings das beauftragende Unternehmen verantwortlich.

Penetrationstest: Vorbereitung gibt Rechtssicherheit

Die detaillierte Vorbereitung eines solchen Tests ist von großer Bedeutung, denn es gilt nicht nur festzulegen, welche Bereiche der Unternehmens-IT untersucht werden sollen, welche Methoden die IT-Experten verwenden und wie tief sie ins System eindringen dürfen. Darüber hinaus muss sichergestellt sein, dass nur Komponenten (Tools, Software) kontrolliert werden, an denen das Unternehmen auch tatsächlich sämtliche Rechte besitzt. Andernfalls können rechtliche Probleme auftauchen.

Das beauftragende Unternehmen muss dem Pentest mit allen vereinbarten Details explizit zustimmen, was meist mithilfe eines Vertragswerkes geschieht. Auf diese Weise haben beide Parteien größtmögliche Rechtssicherheit.

Schwachstellen identifizieren

In einem ersten Schritt versuchen die IT-Experten möglichst viele Informationen über das von ihnen zu testende IT-System zu sammeln. Vor allem technische Details stehen dabei im Fokus. Es geht darum, herauszufinden, wie sicher interne oder auch über das Internet erreichbare Adressen bzw. Adressbereiche sind. Der Tester prüft, ob es Hinweise auf Schwachstellen gibt.

Dabei soll geklärt werden, wie weit eine externe Attacke über das Internet vordringen kann, wie effizient die Firewall ist, ob die Umgebung für Remote-Working sicher ist und welche Folgen es haben könnte, wenn ein Hacker beispielsweise einen Web-Server in der unternehmenseigenen DMZ kompromittieren könnte. Interessant ist darüber hinaus, wie groß die Gefahr bei Kompromittierung eines Benutzerclient wäre oder welche Möglichkeiten sich für einen Angreifer ergeben, falls es einem Angreifer sogar gelingt, ein mobiles Endgerät an einen internen Netzwerk-, LAN- oder VoIP-Anschluss anzuschließen.

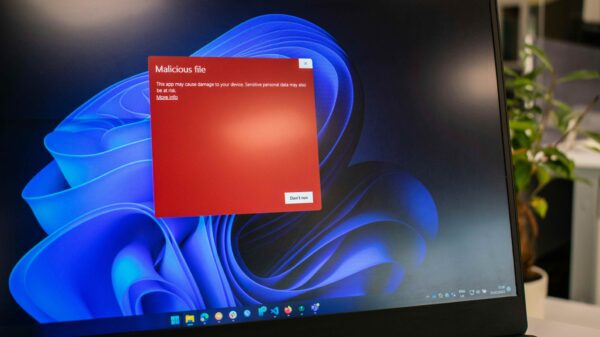

Sicheres Ausnutzen von Schwachstellen

Ein wesentlicher Aspekt beim Pentest ist das sichere Ausnutzen entdeckter Schwachstellen. Der IT-Testexperte kann durch die Nutzung der Schwachstelle feststellen, wie weit ein Angreifer im Ernstfall in die IT-Infrastruktur eines Unternehmens vordringen und welche Daten oder interne Systeme dadurch für ihn zugänglich wären.

Das Hauptziel eines Pentests besteht also darin, eine Messung hinsichtlich der Durchführbarkeit einer Kompromittierung von Systemen oder auch Endnutzern vorzunehmen. Die Ergebnisse des Tests bilden dann die Basis, um die Folgen bzw. die wirtschaftlichen Schäden zu bewerten, die sich durch die Kompromittierung für besonders kritische Geschäftsprozesse und damit für das gesamte Unternehmen ergeben könnten.

Pentests als Grundlage einer IT-Sicherheitsstrategie

Aufgrund der sich schnell entwickelnden Technologien und weil die Akteure im Bereich der Cyber-Kriminalität immer raffiniertere Methoden anwenden, um IT-Sicherheitsmaßnahmen auszuhebeln, braucht es heute mehr, als nur starke Passwörter. Das Thema der IT-Sicherheit sollte in der Unternehmensleitung angesiedelt werden und dadurch oberste Priorität erlangen.

Die jeweils zuständigen Personen müssen eine umfassende Strategie in Sachen IT-Sicherheit entwickeln, die die verschiedenen Bereiche miteinander vernetzt und für höhere Effizienz sorgt. Regelmäßig durchgeführte Pentests können bestehende Sicherheitsrisiken aufzeigen und dadurch als Basis bei der eventuell notwendigen Neuausrichtung der IT-Sicherheit fungieren.

Aktive und passive IT-Sicherheitsvorkehrungen, z. B. zentral vergebene Passwörter, abgestufte Zugriffsberechtigungen, Firewalls und ähnliche Maßnahmen müssen wie Zahnräder ineinandergreifen und sozusagen eine Mauer bilden, die von keinem Hacker mehr durchdrungen werden kann. Pentests als Kontrolle der Effizienz der entwickelten IT-Sicherheitsstrategie sind dabei kleine, aber immens wichtige Komponenten.

Ewan Fleischmann, Geschäftsführer von Redlings GmbH aus Mannheim.

Bildquellen:

- IT-Infrastruktur: Pexels, ThisIsEngineering